重磅:杜绝恶意跟卖,亚马逊官方下手整顿开始…

网络数据安全之

暴力破解

提到网络安全,一般用户会觉得离自己很遥远。然而最近不少知名产品都曝出了安全丑闻,例如“微信支付被曝安全漏洞:可随便买买买”、“A站近千万条用户数据外泄”、”390款监控摄像头受多个漏洞影响,个人隐私一览无遗”等等。加上之前引起轰动的“全球勒索病毒”、“IOS安全漏洞”、“美电信巨头Frontier曝密码重置漏洞”等等,网络安全一时引起热议。

触宝作为一家创新型移动互联网公司。旗下的产品包括触宝输入法、触宝电话以及一系列全球生态产品。触宝的产品每时每刻都在服务于全球数以亿计的用户。其中,仅触宝输入法这一款产品的日活跃用户就超过1.1亿。目前支持超过110种语言,覆盖240多个国家与地区。

如何保护用户的信息数据、保障服务的安全稳定,一直是触宝安全工程师的重要课题。在维护公司的网络安全问题上,我们总结了一系列的经验。一方面期望向大家科普网络安全中的主要攻击手段,一方面介绍下在遇到这些攻击时可以采取的防御措施。

触宝大数据

本次给大家介绍的是:在网络安全中最简单粗暴但却最直效的攻击手法

——暴力破解以及如何防御它

暴力破解

顾名思义是通过某种简单直接的特殊手法来快速达到某种特定目标,如获取用户的用户名、密码、验证码、信息等等。暴力破解的原理就是穷举法,即当确定答案的大致范围或者部分条件的时候,列出所有的可能性结果,逐一验证。

举例来说,有一个3位数字密码的行李箱。想要打开行李箱,最简单的方法就是依次尝试从000~999之间的3位数字,总有一个是正确密码。

暴力破解的前提是穷举的所有可能性中至少有一个符合问题的答案。

在网络安全中,暴力破解无时无刻不在威胁着各个系统、服务器、数据库等。

举个简单的例子:

场景一

1

某电商网站的账号登录时需要填入用户名、密码。某些用户无意中泄露了自己的用户名。恶意用户XXX进入该网站注册页面,进行账号注册时,发现该网站提示密码必须为不小于6位、不大于8位的数字且没有对密码尝试次数做任何限制。

于是,恶意用户开始进行以下暴力破解操作流程。

1

恶意用户通过密码规则要求制作了一份破解“字典”,“字典”里包含了所有符合该网站密码规则的密码组合。

2

恶意用户使用这份“字典” 针对泄露的用户名进行暴力破解尝试,即针对泄露的用户名,遍历输入字典进行登录尝试。

3

由于网站本身没有登陆限制,在连续跑了N小时的暴力破解程序后,成功登陆该用户的账户,并且窃取自己需要的资料。

上面例子可以让我们知道暴力破解的可怕性和危害性。然而时至今日有许许多多企业仍然没有意识到这种问题,产品在功能逻辑设计时并没有考虑安全,每天发生的暴力破解入侵事件仍然数不胜数。

我们再回头看文章开头提到的“美电信巨头Frontier曝密码重置漏洞”事件:

今年6月,美电信巨头Frontier Communications(以下简称Frontier)被爆出严重的用户密码重置漏洞。Frontier作为一家电信巨头,其用户密码管控做的非常严格,然而却在用户重置密码的这部操作中留下了一个很小的逻辑漏洞,最终导致了安全问题,常规情况下,用户进行密码重置的操作为:

STEP1

在已知用户名和用户注册邮箱的情况,用户发送重置密码请求

STEP2

通过重置密码接口,后台系统会向该用户的注册邮箱发送一个验证码。

STEP3

用户收到密码重置的邮件后,在Frontier Communications网站的重置密码的页面输入邮件中的验证码。

STEP4

通过验证,填入新密码就可以重置当前账户的密码了。

黑客又是怎么做的呢?黑客通过正常渠道重置自己的密码,查看邮件验证码规则,发现为6位纯数字。通过测试发现该系统重置验证码处可以无限认证,于是黑客通过暴力破解,无限向该系统发送6位数字进行尝试,直到验证成功,成功重置了其他的用户账户。

通过上面两个例子,我们可以举一反三出第三个例子。实际上这种情况在很多公司目前都还存在:

场景二

2

在公司内网环境中,公司的OA系统、邮件系统会自动给新入职的员工生成账号、密码。用户需要首次登陆后自行进行修改密码。

OA系统发放给员工的初始账号为员工的姓名拼音,密码默认都是123456。

邮件系统发放给员工的初始账号为员工的姓名拼音,默认发放密码为company013101、company020301…

可以看出OA系统可以通过暴力破解遍历用户名,密码为固定的123456,就可以登录该系统没有改密码(未及时修改、懒得改、习惯123456)的员工账号。

而邮件系统使用了公司名+日期+序号作为生成默认密码的规则,同样可以针对性的进行暴力破解来碰撞某员工的账户。

通过以上几个案例,相信大家对暴力破解已经有了一定的了解,那么如何阻止恶意的暴力破解,提高系统或服务的安全性呢?

触宝的安全工程师为大家总结了常用的几种方法,能够有效阻挡初级的暴力破解手段。

方法一

登陆时增加验证码。现在的大型网站登录时除了输入用户名、密码,还会要求选择图片中的验证码。

杰出模范:火车票登录网站12306、谷歌

12306的图片验证码环节让暴力破解的黑客们头疼不已。

方法二

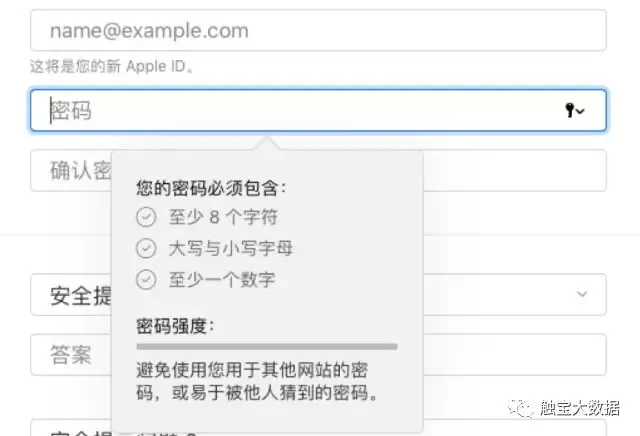

增加密码复杂度。现在的密码要求一般都是要求数字、字母、符号的组合,且密码长度一般都不低于6位。

杰出模范:Apple

方法三

增加同一用户在一定时间登陆尝试的次数。例如用户输入错误密码超过一定次数后,规定时间内将不能再尝试。

杰出模范: 淘宝、京东

方法四

登陆方式复杂化。现在国内常用的就是登陆时需要接收手机短信验证码进行再次验证。

杰出模范: 各大手机银行APP

方法五

服务器日志检测警报。设置服务器日志异常告警机制。及时检测是否存在暴力破解操作。

杰出模范:触宝

好啦,今天的网络安全科普小课堂到这里就已经结束了。

我们建了一个亚马逊卖家交流群,里面不乏很多大卖家。

现在扫码回复“ 加群 ”,拉你进群。

热门文章

*30分钟更新一次